侾丏彉

崱夞偺敪昞傕慜夞偵堷偒懕偒揹巕彜庢堷偵偍偄偰巊傢傟偰偄傞埫崋媄弍偺偆偪乽岞奐尞埫崋曽幃乿偵偮偄偰庢傝忋偘傞帠偵偡傞丅

俀丏嫟捠尞埫崋曽幃偺栤戣揰

嫟捠尞埫崋曽幃偱偼丄帠慜偵捠怣憡庤偲摨偠尞傪巊偆帠傪枾偐偵寛傔偰偍偐側偗傟偽側傜側偄丅偦偺偨傔偵尞傪偳偺傛偆側庤抜偵傛偭偰捠怣憡庤偵搉偡偺偐偑廳梫偱偁傞丅揹榖傗揹巕儊乕儖偵傛傞戞嶰幰偵搻挳偝傟偰偟傑偆婋尟惈傪偼傜傫偱偍傝丄埫崋暥偑夝撉偝傟偰偟傑偆偺偱偁傞丅

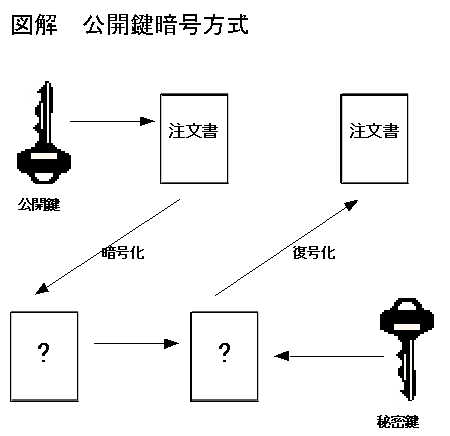

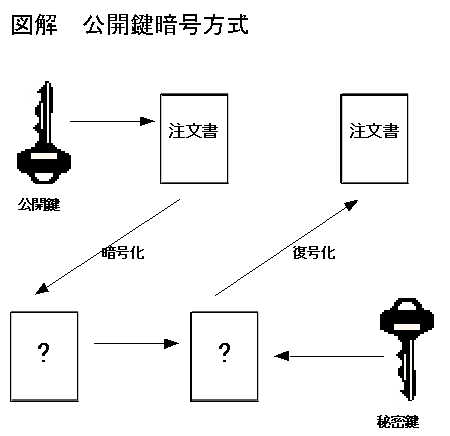

俁丏岞奐尞埫崋曽幃偺巇慻傒

岞奐尞埫崋曽幃偼杮恖傪妋擣偡傞偨傔偵梡偄傜傟傞埫崋偱偁傝埫崋壔偲暅崋壔傪暿乆偺尞偱峴偆傕偺偱偁傞丅乽擣徹乿傪峴偆偨傔偵偼丄擇偮偺尞偺堦曽傪岞奐偟偰乮岞奐尞乯扤偱傕巊偊傞尞偲偟丄巆傝偼扤偵傕嫵偊偢偵帺暘偱娗棟偡傞丅乮旈枾尞乯椺偊偽乽俁俁俋俆乿偲乽侾俉俆俈乿偲偄偆擇偮偺尞傪庴怣幰偑梡偄傞帠偵偡傞丅偦偟偰堦曽偺尞乽俁俁俋俆乿傪岞奐尞偲偟乽侾俉俆俈乿傪旈枾尞偲偡傞丅乽柧擔偺挬丄俀侾侽嫵幒傑偱棃偰偔偩偝偄乿偲偄偆暥復傪戞嶰幰偵抦傜傟側偄傛偆偵憲傜側偗傟偽側傜側偄偲壖掕偡傞丅憲怣幰偼憲怣憡庤偺岞奐尞乽俁俁俋俆乿傪巊偭偰暥復傪埫崋壔偟丄憲怣偡傞丅庴怣幰偼庴偗庢偭偨暥復傪帺暘偺旈枾尞乽侾俉俆俈乿傪巊偭偰暥復傪暅崋壔偟丄暯暥偵栠偡丅偙偺応崌栤戣偵側傞偺偼丄岞奐尞偐傜旈枾尞偑摿掕偱偒側偄傛偆偵偟側偗傟偽側傜側偄偲偄偆偙偲偱偁傞丅摿掕偝偣側偄傛偆偵偡傞偨傔偵偼岞奐尞偲旈枾尞偺惗惉偵偍偄偰傾儖僑儕僘儉傪暋嶨壔偝偣側偗傟偽側傜側偄丅偟偨偑偭偰岞奐尞埫崋曽幃傪巊梡偡傞応崌偺抁強偼張棟懍搙偲尵偊傞丅 堦斒揑側旈枾尞埫崋曽幃偱偼丄尰嵼棙梡壜擻側丄偳偺岞奐尞埫崋曽幃傛傝傕偼傞偐偵懍偔埫崋壔張棟偑峴偊傞丅偟偐偟丄岞奐尞埫崋曽幃偲旈枾尞埫崋曽幃偲偺椉曽偱晧壸傪暘嶶偡傞傛偆偵偡傟偽丄椉曽偺棙揰傪寭偹旛偊傞帠偑壜擻偵側傞偺偱偁傞丅

係丏僨僕僞儖彁柤偺幚嵺

偱偼擣徹偑偳偺傛偆偵峴傢傟傞偺偱偁傠偆偐丅僨僕僞儖彁柤傪偡傞応崌丄憲怣幰俙偑帺暘偺旈枾僉乕偲儊僢僙乕僕偺椉曽傪僐儞僺儏乕僞傪巊偭偰張棟偟 偦偺寢壥丄弌椡偝傟偨傕偺傪僨僕僞儖彁柤偲尵偆丅偙偺僨僕僞儖彁柤傪儊僢僙乕僕偵揧晅偟偰憡庤偺俛偵憲傞丅庴偗庢偭偨庴怣幰俛偺懁偱偼丄彁柤傪妋擣偡傞偨傔偵丄偦偺儊僢僙乕僕偲彁柤偍傛傃憲怣幰俙偺岞奐僉乕傪僐儞僺儏乕僞傪巊偭偰張棟偡傞丅偦偺寢壥偑娙扨側悢妛揑娭學幃偵崌偊偽丄偦偺彁柤偑杮暔偱偁傞偲妋擣偝傟丄偦偆偱側偄応崌偼丄彁柤偑婾暔偐丄傑偨偼儊僢僙乕僕偵庤偑壛偊傜傟偰偄傞偙偲偵側傝丄偦偺儊僢僙乕僕偼庴怣幰俛偵傛偭偰攋婞偡傞偙偲偵側傞丅

俆丏傑偲傔

崱夞庢傝忋偘偨偺偼庡偵岞奐尞埫崋曽幃傪巊偭偨屄恖擣徹偱偁傞偑僱僢僩儚乕僋忋偱條乆側宍偱埫崋偑巊傢傟偰偍傝峏偵挷傋傞昁梫偑偁傞偲巚傢傟傞丅

嵟屻偱偼偁傞偑帺暘偺揹巕儊乕儖傪埫崋壔偟偰憲傞嵺偵梡偄偰偄傞岞奐尞傪嵹偣偰偍偔丅師夞偺敪昞偱偼峏偵岞奐尞埫崋曽幃傪巊偭偨僨僕僞儖彁柤偵偮偄偰峫嶡偡傞偙偲偵偡傞丅

Type Bits/KeyID Date User ID

pub 1024/4EC6C991 1997/11/29 Shuichi Inage

-----BEGIN PGP PUBLIC KEY BLOCK-----

Version: 2.6.3ia

mQCNAzR/8CkAAAEEAKG2PULplCnwL9890wkCKLb9IHVJhSrQztIKzYjhZmF5UXOI

l7ws96cjAleI+K6fzcXc3ouQWd/k+DWTDmf5jdH7HmGk5JB2B+GKemT9myj0wVrL

gg9Fo1sJTKVkhPnL50KSuxFARyJHtj8vRKhFmxNwxD1yalP+zBpkSBxOxsmRAAUR

tCxTaHVpY2hpIEluYWdlIDx0OTUzMDYwNUBtdC50YW1hLmhvc2VpLmFjLmpwPokA

lQMFEDR/8CoaZEgcTsbJkQEBl6kEAILmiFo3FX9raet1Wb5M0mR4+4/1GLRriSIh

5oF/HPl4av8rRPidNoVcSbLyeIoNzqjKTsy6rpK5sp1yPVfLwV+3wmnBeJvItJcB

+C1Nsuy1eahQ+/Sh6kzMAk3/k2FaYN6/+96ZvPJjrB7/ZC4kPqjzP0SK3ZXYWx6G

7xEZelv+

=tZxB

-----END PGP PUBLIC KEY BLOCK-----

俇丏嶲峫暥專

俶俫俲弌斉曇乽埫崋乿

Copyright (C) Shuichi Inage 1997. Alle Rechte vorbehalten.

E-mail:t9530605@mt.tama.hosei.ac.jp

E-mail:sinage@oocities.com (Postpet)