Invadir um

micro via ip é o método mais

eficiente que existe. Com

esse ataque você terá total

acesso a máquina da vítima

podendo alterar qualquer coisa

para benefício próprio. Depois

de conectado será possível

roubar todas as senhas contidas

no pc como por exemplo a senha

do icq, msn, senha da conexão,

senha de cartões de crédito,

etc...

Vamos ao que

interessa!!! O método de como

o ataque deverá ser feito

ficará listado em tópicos

logo abaixo e sempre que possível

iremos colocar uma figura

ilustrativa para evitar dúvidas.

1º passo -

Para que seja possível invadir

um micro via ip os seus compartilhamentos

de arquivos devem estar corretamente

instalados, caso você não

saiba como fazer isso clique

aqui.

2º passo

- Renomeie o arquivo

C:WINDOWSSYSTEMVNBT.386

para VNBT2.386

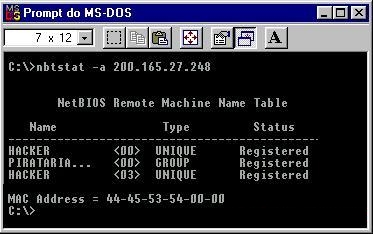

3º passo - Vamos

verificar agora se a vítima

possui um compartilhamento

de arquivos instalados no

pc dela. Para ficar mais fácil

vamos usar como base o ip

200.165.27.248. Abra o Prompt

do MS-DOS e digite nbtstat

-a 200.165.27.248 e pressione a tecla

enter. Se aparecer a mensagem

host not found o pc não poderá

ser invadido porque ele não

possui compartilhamento de

arquivos. Vamos pensar pelo

lado positivo, caso ela possua

os compartilhamentos devidamente

instalados aparecerá uma seqüência

de nomes e números como mostrados

na figura abaixo:

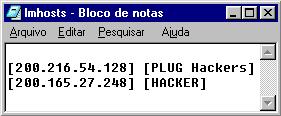

4º passo

- O netbios é o nome

que fica atrás do <03>

que no nosso caso é

HACKER.

Execute o bloco de notas do

windows e abra o arquivo C:WINDOWSLMHOSTS.SAM.

Agora coloque em baixo dos

endereços de ip [IP

da vítima] [NetBios] que no

nosso caso é [200.165.27.248]

[HACKER]. Veja como

irá ficar na figura abaixo:

5º passo

- Já vimos que pc da

vítima possui todas as configurações

necessárias para que o ataque

seja executado então mãos

a obra!!!!!!!! Para evitar

que a conexão da vítima fique

oscilando ou até mesmo desconecte

(caso ela utilize conexão

dial-up) vamos enviar alguns

pacotes conta a mesma para

que ela mantenha-se instável.

Abra novamente o Prompt do

MS-DOS e digite ping

-t 200.165.27.248

e pressione a tecla enter.

Agora está tudo em ordem para

que você possa entrar e espiar

o quanto quiser.

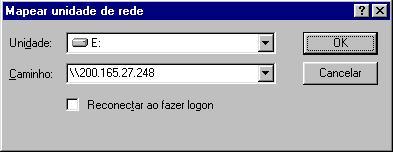

6º passo

- Agora iremos mapear

as unidades de rede da vítima

para que a conexão entre a

sua máquina e a dela fique

mais rápida. Abra o windows

explorer, clique no menu suspenso

"ferramentas" e logo em seguida

clique em "mapear

unidade de rede...".

Irá aparecer uma caixa de

diálogo na qual você irá escolher

uma letra qualquer para nomear

a sua conexão com a máquina

que será invadida. Em seguida

no campo "Caminho:"

você deverá digitar ip_da_vítima

que no nosso caso é 200.165.27.248.

Agora que a rede já está mapeada

vamos para o próximo passo!

(obs: O sexto passo é meramente

opcional, não precisa mapear

a rede mas se mapear fica

melhor).

7º passo

- Vá em iniciar, depois clique em

executar

ai é só digitar o ip

da vítima e pronto! Uma janela

como a do windos se abrirá

na sua tela com todas as pastas

que estão compartilhadas do

pc da vítima. Agora você poderá

fazer oque quiser com os arquivos

mas lembre-se: NUNCA APAGUE NADA!!!